MikroTips: обзор брандмауэра MikroTik для новичков

Дата: 25.01.2022

Новое видео для начинающих из серии #MikroTips посвящено брандмауэру (межсетевому экрану) — одной из важнейших функций маршрутизатора MikroТik. Речь пойдёт об основных понятиях, правилах по умолчанию, добавлении правил и настройке собственных.

| 1. Вступление |

|||

|

|||

|

Если это первое подключение, измените username (имя пользователя) — не admin, создайте надёжный пароль. Снова войдите в систему с новым именем и паролем. Удалите admin account (учётную запись администратора). |

|||

|

2. Список правил фильтрации брандмауэра |

|||

|

|||

|

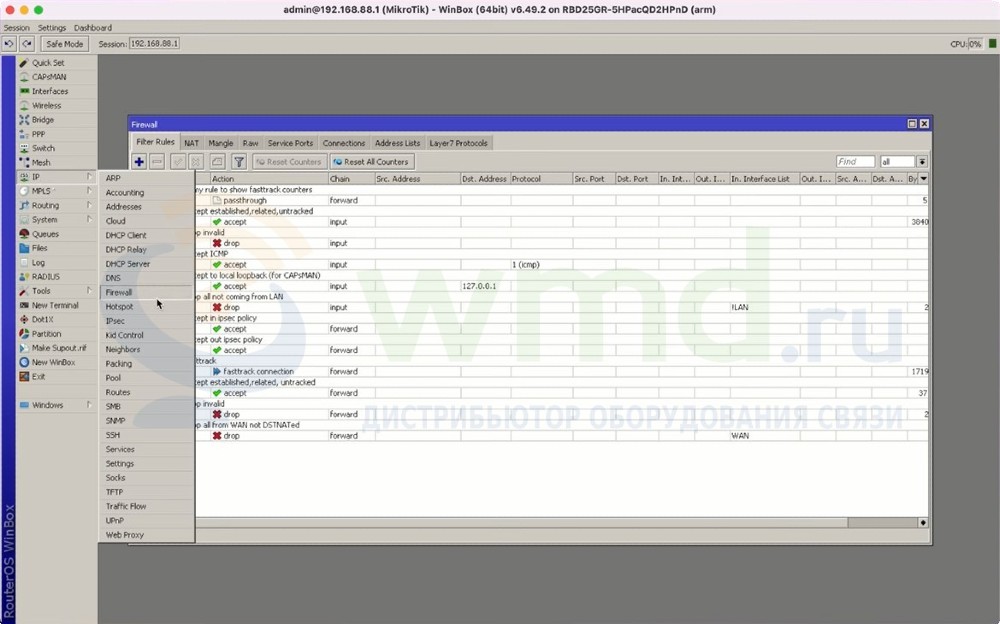

Домашние роутеры производства MikroTik оснащены брандмауэром по умолчанию. Более продвинутые, профессиональные маршрутизаторы его не имеют. Пользователям таких устройств — помимо настройки IP-адреса и выполнения базовой конфигурации — необходимо также настроить собственный брандмауэр. Но в этом видео для новичков речь пойдёт о домашних маршрутизаторах, на которых установлен стандартный брандмауэр. Зелёными галочками отмечены правила для принятия (потока данных). Они разрешают. Правила для отбрасывания — красными крестиками. Они запрещают. Существуют и другие виды доступных действий, но начинающим достаточно сконцентрироваться на правилах принятия и отбрасывания. Первое, что нужно запомнить — список правил фильтрации брандмауэра организован в определённом порядке, который очень важен. Если список отсортирован, к примеру, по цепочке, адресам источника или получателя (либо номера цепочек переставлены), всегда необходимо возвращать исходный порядок нумерации. |

|||

| 3. Брандмауэр: цепочки правил |

|||

|

|||

|

По умолчанию их три (но есть возможность создания собственных цепочек):

В основном задействованы цепочки Input и Forward. Для добавления собственного правила брандмауэра на вкладке Filter Rules нажмите кнопку +. Появится новое окно New Firewall Rule. На вкладке General (этого окна) в выпадающем списке строки Chain можно выбрать не только forward, input или output, но и написать своё название цепочки — например, custom. Про группировку больших списков правил брандмауэра или назначение списков правил для определенного типа трафика поговорим в следующий раз. |

|||

|

4. Обзор правил по умолчанию |

|||

|

|||

|

Теперь перейдём к правилам цепочки Forward для трафика, проходящего через маршрутизатор. Разрешаем ipsec и запускаем fasttrack — режим, позволяющий маршрутизатору работать немного быстрее за счёт отключения некоторых функций, ненужных для большинства домашних пользователей. Тем не менее, когда требуется увеличить функциональность, следует отключить это правило и немного пожертвовать скоростью. |

|||

|

5. Добавление первого правила |

|||

|

|||

|

Нажимаем кнопку +. Появится новое окно New Firewall Rule. В строке Chain вкладки General нужно выбрать цепочку Input и разрешить определённый порт Winbox — в данном случае, 8291. Узнать какой порт использует Winbox можно, зайдя на вкладку IP-services. В строке Protocol ставим TCP, а в Dst. Port (порт-адресат) — 8291. На вкладке General существуют и другие настройки. Например, доступно задать применение правила только к входящему трафику (из Интернета), хотя это не имеет значения, так как мы указываем IP-адрес источника. При необходимости вместо одного конкретного IP-адреса возможно написать IP-адрес сети-источника. На вкладке Action ставим accept (принять). Входящий трафик разрешён. Что будет, если это правило добавлено в конце. Как упоминалось ранее, порядок правил чрезвычайно важен. Здесь видно, что последнее из правил цепочки Input отбрасывает всё, что не поступает из локальной сети. В связи с этим стоит переместить данное правило выше и поставить над строкой drop all not coming from lan. Только сейчас оно будет действительно, потому что все правила проверяются по порядку. Этого правила достаточно, чтобы разрешить доступ к маршрутизатору пользователя из локальной сети. Бывают случаи, когда необходимо запретить определённому IP-адресу подключаться к маршрутизатору пользователя. Для этого откроем предыдущее правило и в колонке справа нажмём Copy (скопировать). Добавим новое правило. В строке Src. Address вкладки General укажем IP-адрес пользователя в локальной сети, которому запрещено подключаться к маршрутизатору. На вкладке Action выбираем drop. Прежде чем добавлять какие-либо правила для отбрасывания (или выполнять важные изменения конфигурации на удалённом устройстве), следует включить безопасный режим с помощью кнопки Safe Mode (в верхнем левом углу окна). Этот режим запускает отслеживание действий пользователя на маршрутизаторе. Если он испортил свою конфигурацию и потерял доступ к маршрутизатору, причина, которая вызвала разрыв соединения, будет определена; а последнее действие пользователя отменится. Поэтому старайтесь использовать безопасный режим чаще. В правой колонке вкладки Action нажимаем ОК и закрываем предыдущее правило. Нажатие кнопки Copy приводит к тому, что это правило для отбрасывания появится рядом с тем, которое было открыто ранее. Активное соединение означает, что всё сделано верно и можно снова закрыть безопасный режим. Таким способом вы разрешаете и отбрасываете трафик. Также не забывайте о порядке, о цепочке, используйте VPN и разрешайте только IPsec для вашего устройства. Уже затем подключайте и управляйте им. VPN всегда безопаснее, даже если локальная сеть проверена. |

|||

|

6. Блокировка веб-страниц в MikroTik RouterOS |

|||

|

|||

|

Добавим новое правило в цепочке Forward. Будем блокировать переход на сайт MikroTik. Перезагрузим страницу производителя — проверим, что она работает. Возвращаемся в Winbox. В строке In. Interface List вкладки General (окно New Firewall Rule) выбираем LAN. В строке TLS Host вкладки Advanced вводим часть доменного имени сайта, который хотим блокировать. В нашем случае набираем *mikrotik* для поиска любых доменных имён со словом mikrotik. Далее проверяем SSL-сертификаты веб-страниц. Они выданы для этих доменных имён (DNS names). Возвращаемся к своему правилу брандмауэра. В строке Action вкладки Action ставим drop и нажимаем ОК. Новое правило брандмауэра добавлено. Поднимаем его вверх и ставим перед drop all rules. Проверяем — страница не загружается. Вернёмся к окну Firewall. На вкладке Filter Rules видно увеличение числа пакетов (Packets). Это означает, что правило брандмауэра блокирует доступ к указанной веб-странице. Правило можно отключить. Для этого выделим строку правила и нажмём на красный крестик. Сайт MikroTik снова будет загружаться. Обзор основных параметров вкладки Filter Rules завершён. |

|||

|

|

|||

|

|

|||

|

7. Дополнительная информация |

|||

|

|

|||

|

|

|||

Хороший брандмауэр является одним из наиболее важных аспектов для всех устройств, подключённых к Интернету, включая маршрутизаторы MikroTik.

Полное видео ниже.